Les failles informatiques, vous en entendez parler de temps à autres et pourtant cela reste assez flou dans l'esprit d'une majorité d'entre nous. Récemment pourtant tous les médias s'étaient accordés pour nous parler d'un certain « Heartbleed » censé être extrêmement dangereux. Des chroniqueurs et invités de marque, ou pas, débarquaient sur les plateaux de télévision afin de vous alerter et de vous conseiller. Changez vos mots de passe, mettez à jour vos logiciels, ne faites plus d'achats sur le web pour le moment ou bien, pour les plus optimistes, ne vous en faites pas après tout on vivait bien avec avant alors qu'est-ce que cela change ? « Heartbleed » a disparu des esprits et voilà qu'arrive aujourd'hui son frère annoncé par certains comme étant encore plus dangereux, par d'autres similaire ou inférieur, bref une nouvelle faille appelée cette fois-ci « Shellshock » commence lentement mais sûrement à faire la une de l'actualité. Mais de quoi s'agit-il vraiment ?

Heartbleed et Shellshock, de quoi parle-t-on ?

Avant de vous parler plus en détail de « Shellshock », commençons par revenir brièvement sur « Heartbleed ». Cette faille touchait l'OpenSSL et permettait à des pirates d'accéder à vos informations personnelles et chiffrées lors de vos transactions en ligne. Le logiciel OpenSSL est en effet utilisé afin de sécuriser votre vie sur internet en intégrant mots de passe, noms d'utilisateur ou bien encore numéros de carte bleue. En clair avec le développement de l'eCommerce et le fait que nous soyons des millions aujourd'hui à posséder des comptes un peu partout, parfois avec nos informations bancaires enregistrées, la découverte de la faille « Heartbleed » avait de quoi effrayer les internautes tout en ne rassurant pas ceux qui avaient déjà des doutes quant à la sécurité sur la toile. Eh oui il existe encore quelques irréductibles dans l'Hexagone, ils ne vivent pas nécessairement dans un village d'Armorique et n'ont pas des noms qui finissent en « ix » mais avouons que leur nombre tend à diminuer inexorablement sous le poids de l'envahisseur, et ce n'est pas Jules César.

Aujourd'hui avec « Shellshock » ce ne sont plus les transactions en ligne qui sont touchées, et pourtant on peut lire ici et là que la faille serait bien plus grave que la précédente. « Shellshock » touche ce que l'on appelle le « Bash », c'est-à-dire un logiciel qui permet aux utilisateurs d'accéder à leur système d'exploitation. A priori sont touchés en priorité Linux et Unix et, dans une moindre mesure, OS X d'Apple. Toutefois le problème avec « Shellshock » c'est qu'il ne s'attaque pas uniquement à votre ordinateur, sont touchés également les serveurs internet qui tournent pour beaucoup sous ces systèmes d'exploitation. Donc même si vous vous dites que vous possédez Windows et que tout va bien, ce n'est pas le cas, car vos données circulent certainement sur un serveur qui est potentiellement touché par la faille de sécurité. On estime ainsi que 70 % des serveurs web seraient susceptibles d'êtres touchés et vulnérables à une attaque, pourtant là aussi des spécialistes temporisent cette statistique puisque selon eux le « Bash » n'est plus à la mode et ne serait donc pas autant développé que cela.

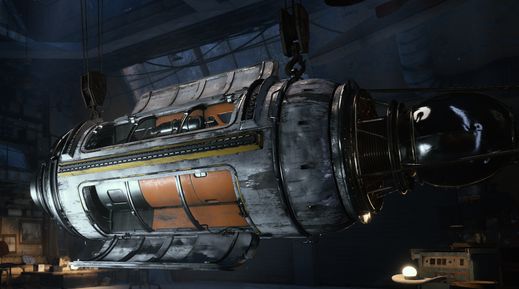

Shellshock (à gauche) et Heartbleed (à droite) ont déjà leurs logos

Shellshock l'ennemi numéro 1 du web

Toutefois pour être plus précis sur les effets que peut avoir « Shellshock » sur votre vie de tous les jours. Il faut vous dire qu'un trou dans une porte a été découvert et que désormais une personne malveillante peut entrer et modifier la décoration d'intérieur de votre appartement sans que vous ne puissiez rien faire. Alors effectivement avec la découverte de cette faille qui serait vieille de 22 ans les poids lourds de la sécurité informatique se penchent sur des moyens de boucher l'ouverture, le problème étant qu'en fait ce n'est pas si simple que cela et qu'une planche avec des clous ne suffirait pas. « Shellshock » est donc considéré par certains comme étant plus problématique que « Heartbleed », même si le débat reste ouvert tant les spécialistes ont du mal à s'accorder à l'heure actuelle sur le sujet. Quoi qu'il en soit contrairement à « Heartbleed » qui ne touchait que l'OpenSSL en avril dernier, « Shellshock » serait potentiellement plus dangereux, car cette fois un pirate habile pourrait s'introduire au cœur même de votre système pour y récupérer ou modifier une bonne partie de vos données. Vos mots de passe et autres noms d'utilisateurs ne sont donc une fois encore plus en sécurité et pour une énième fois il vous est conseillé d'en changer, mais une fois que la faille sera corrigée sinon cela n'aura aucun effet.

Cela peut vous paraître abstrait et pourtant sachez par exemple que l'agence américaine chargée de suivre les failles de sécurité internet, la National Vulnerability Database, a noté 10/10 cette dernière c'est-à-dire la note la plus haute. Et dire que depuis plus de 20 ans elle est présente et qu'elle n'a été dévoilée publiquement que le 24 septembre, il y a de quoi se dire que depuis le temps un ou plusieurs petits malins ont pu en profiter. De plus la facilité d'utilisation de la faille se rapproche bien de notre métaphore du trou dans la porte. Cela correspond effectivement à s'y méprendre à la réalité puisqu'un simple copier/coller d'une ligne de code permet déjà d'avoir des résultats qualifiés de satisfaisants. D'ailleurs des attaques ont déjà été répertoriées à travers le globe, pour le moment elles ne sont pas massives, mais inutile de dire que la publicité faite autour de la faille pousse les entreprises à une véritable course contre la montre afin de boucher au plus vite le trou béant mis au jour. De votre côté vous ne pouvez strictement rien faire si ce n'est la méthode radicale qui veut que vous vous déconnectiez d'internet le temps qu'un patch complet et fiable soit déployé. Solution efficace, mais pas franchement satisfaisante, ce serait comme si vous vidiez votre appartement plutôt que d'agir sur la cause directe de votre insécurité.

Le verrou a sauté une fois de plus

Attaques et corrections de la faille

Comme nous vous le disions précédemment, la course contre la montre est lancée et les premiers à avoir agi sont bien entendu les pirates. Des vers auraient d'ores et déjà été détectés, ces derniers ont pour mission de déceler les systèmes défaillants avant de les marquer pour une éventuelle attaque. La célèbre compagnie d'antivirus Kaspersky Lab a d'ailleurs déclaré avoir identifié un ver, mais ce n'est pas la seule puisque Trend Micro en a fait de même. Ces entreprises spécialisées dans la sécurité informatique profitent quant à elle de l'occasion afin de montrer qu'elles sont plus réactives que leurs voisins et tentent par la même de se faire une certaine publicité. Toutefois ces discours rassurants tranchent avec la réalité, les attaques actuelles dépassent largement le cadre du simple ver scannant le réseau et même avec un antivirus à jour vous n'êtes absolument pas à l'abri d'une attaque.

La preuve avec ces autres offensives qui ont été détectées et qui sont elles bien plus brutales. Ainsi un logiciel malveillant (malware) serait également déjà sur le marché et ce dernier aurait des capacités assez importantes comme notamment prendre le contrôle d'une machine infectée afin de mener des attaques par déni de service (DoS) tout en utilisant votre ordinateur afin de scanner d'autres systèmes susceptibles d'être infectés à leur tour. Les pirates auraient également déjà mis au point un botnet dont le but est de mettre en place un réseau d'ordinateurs zombies afin, là encore, de mener notamment des attaques DoS la vraie plaie pour beaucoup d'entreprises, mais aussi de joueurs de nos jours. Or de nombreuses attaques DoS ont été menées depuis quelques jours et on soupçonne fortement l'utilisation de cette faille de sécurité.

Pas sûr qu'ils prennent des gants pour pirater !

Des solutions ?

Seule solution évoquée aujourd'hui hormis celle que nous vous proposions plus haut, patcher les serveurs au plus vite, même si les correctifs publiés à l'heure actuelle sont incomplets et ne bouchent pas totalement le trou. De votre côté vous ne pouvez pas faire grand-chose, comme pour « Heartbleed » vous êtes une victime passive qui ne sait même pas si elle est contaminée ou non. Dans tous les cas une fois de plus l'argument laissant croire que la marque à la pomme est à l’abri des virus et autres joyeusetés ne tient franchement plus, surtout que du côté d'Apple on relativise en déclarant que « le système est certes vulnérable, mais que ce n'est pas suffisant pour exploiter la faille ». Les puristes jugeront par eux-mêmes !